Examen de los Módulos 10 – 13

TODO SOBRE CCNA v7 – CISCO

Módulos 10 - 13: Examen de seguridad L2 y WLAN

Cómo encontrarlo: Presione “Ctrl + F” en el navegador y complete el texto de la pregunta para encontrar esa pregunta / respuesta. Si la pregunta no está aquí, búsquela en el banco de preguntas .

NOTA: Si tiene una nueva pregunta en esta prueba, comente la lista de preguntas y opciones múltiples en el formulario debajo de este artículo. Actualizaremos las respuestas por usted en el menor tiempo posible. ¡Gracias! Realmente valoramos su contribución al sitio web.

Switching, Routing e Wireless Essentials (versión 7.00) – Examen de seguridad L2 y WLAN

1. ¿Qué ataque de Capa 2 provocará que los usuarios legítimos no obtengan direcciones IP válidas?

- Suplantación de ARP

- Hambre de DHCP

- Suplantación de direcciones IP

- Inundación de direcciones MAC

2. ¿Qué plan de mitigación es mejor para frustrar un ataque DoS que está creando un desbordamiento de la tabla de direcciones MAC?

- Desactive DTP.

- Desactive STP.

- Habilite la seguridad del puerto.

- Coloque los puertos no utilizados en una VLAN no utilizada.

Explicación: Un ataque de desbordamiento de tabla de direcciones MAC (CAM), desbordamiento de búfer y suplantación de direcciones MAC se pueden mitigar configurando la seguridad del puerto. Un administrador de red normalmente no querría deshabilitar STP porque evita los bucles de Capa 2. DTP está deshabilitado para evitar saltos de VLAN. Colocar puertos no utilizados en una VLAN no utilizada evita la conectividad por cable no autorizada.

3. ¿Qué tres productos de Cisco se centran en soluciones de seguridad para terminales? (Elige tres.)

- Dispositivo de sensor IPS

- Dispositivo de seguridad web

- Dispositivo de seguridad de correo electrónico

- Dispositivo VPN SSL / IPsec

- Dispositivo de seguridad adaptable

- Dispositivo NAC

4. ¿Verdadero o falso?

En el estándar 802.1X, el cliente que intenta acceder a la red se denomina suplicante.

- cierto

- falso

5. ¿Qué método de autenticación almacena nombres de usuario y contraseñas en el enrutador y es ideal para redes pequeñas?

- AAA basado en servidor sobre TACACS +

- AAA local sobre RADIUS

- AAA basada en servidor

- AAA local sobre TACACS +

- AAA local

- AAA basado en servidor sobre RADIUS

Explicación: En una red pequeña con algunos dispositivos de red, la autenticación AAA se puede implementar con la base de datos local y con nombres de usuario y contraseñas almacenados en los dispositivos de red. La autenticación mediante el protocolo TACACS + o RADIUS requerirá servidores ACS dedicados, aunque esta solución de autenticación se adapta bien a una red grande.

6. ¿Qué representa una mejor práctica con respecto a los protocolos de descubrimiento como CDP y LLDP en dispositivos de red?

- Habilite CDP en dispositivos periféricos y habilite LLDP en dispositivos interiores.

- Utilice LLDP estándar abierto en lugar de CDP.

- Utilice la configuración predeterminada del enrutador para CDP y LLDP.

- Deshabilite ambos protocolos en todas las interfaces donde no sean necesarios.

Explicación: Ambos protocolos de descubrimiento pueden proporcionar a los piratas informáticos información confidencial de la red. No deben habilitarse en dispositivos de borde y deben deshabilitarse globalmente o por interfaz si no es necesario. CDP está habilitado de forma predeterminada.

7. ¿Qué protocolo se debe utilizar para mitigar la vulnerabilidad de usar Telnet para administrar dispositivos de red de forma remota?

- SNMP

- TFTP

- SSH

- SCP

Explicación: Telnet utiliza texto sin formato para comunicarse en una red. El nombre de usuario y la contraseña se pueden capturar si se intercepta la transmisión de datos. SSH cifra las comunicaciones de datos entre dos dispositivos de red. TFTP y SCP se utilizan para la transferencia de archivos a través de la red. SNMP se utiliza en soluciones de gestión de redes.

8. ¿Qué enunciado describe el comportamiento de un conmutador cuando la tabla de direcciones MAC está llena?

- Trata las tramas como unidifusión desconocida e inunda todas las tramas entrantes a todos los puertos del conmutador.

- Trata las tramas como unidifusión desconocida e inunda todas las tramas entrantes a todos los puertos a través de varios conmutadores.

- Trata las tramas como unidifusión desconocida e inunda todas las tramas entrantes a todos los puertos dentro de la VLAN local.

- Trata las tramas como unidifusión desconocida e inunda todas las tramas entrantes a todos los puertos dentro del dominio de colisión.

Explicación: cuando la tabla de direcciones MAC está llena, el conmutador trata la trama como una unidifusión desconocida y comienza a inundar todo el tráfico entrante a todos los puertos solo dentro de la VLAN local.

9. ¿Qué dispositivo se considera suplicante durante el proceso de autenticación 802.1X?

- el enrutador que sirve como puerta de enlace predeterminada

- el servidor de autenticación que realiza la autenticación del cliente

- el cliente que solicita autenticación

- el conmutador que controla el acceso a la red

Explicación: Los dispositivos involucrados en el proceso de autenticación 802.1X son los siguientes:

- El suplicante, que es el cliente que solicita acceso a la red.

- El autenticador, que es el conmutador al que se conecta el cliente y que en realidad controla el acceso a la red física.

- El servidor de autenticación, que realiza la autenticación real

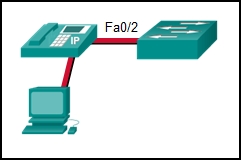

10. Consulte la exposición. El puerto Fa0 / 2 ya se ha configurado correctamente. El teléfono IP y la PC funcionan correctamente. ¿Qué configuración de conmutador sería la más apropiada para el puerto Fa0 / 2 si el administrador de red tiene los siguientes objetivos?

Nadie puede desconectar el teléfono IP o la PC y conectar algún otro dispositivo cableado.

Si se conecta un dispositivo diferente, el puerto Fa0 / 2 se cierra.

El conmutador debería detectar automáticamente la dirección MAC del teléfono IP y la PC y agregar esas direcciones a la configuración en ejecución.

- SWA(config-if)# switchport port-security

SWA(config-if)# switchport port-security mac-address sticky - SWA(config-if)# switchport port-security

SWA(config-if)# switchport port-security maximum 2

SWA(config-if)# switchport port-security mac-address sticky

SWA(config-if)# switchport port-security violation restrict - SWA(config-if)# switchport port-security mac-address sticky

SWA(config-if)# switchport port-security maximum 2 - SWA(config-if)# switchport port-security

SWA(config-if)# switchport port-security maximum 2

SWA(config-if)# switchport port-security mac-address sticky

Explicación: El modo predeterminado para una violación de seguridad de puerto es apagar el puerto para que el comando de violación de seguridad de puerto de switchport no sea necesario. El comando switchport port-security debe ingresarse sin opciones adicionales para habilitar la seguridad del puerto para el puerto. Luego, se pueden agregar opciones de seguridad de puerto adicionales.

11. Consulte la exposición. La seguridad del puerto se ha configurado en la interfaz Fa 0/12 del switch S1. ¿Qué acción ocurrirá cuando la PC1 se conecte al switch S1 con la configuración aplicada?

- Las tramas de la PC1 se reenviarán ya que falta el comando de violación de seguridad del puerto del puerto del switch.

- Las tramas de la PC1 se reenviarán a su destino y se creará una entrada de registro.

- Las tramas de la PC1 se reenviarán a su destino, pero no se creará una entrada de registro.

- Las tramas de la PC1 harán que la interfaz se apague inmediatamente y se realizará una entrada de registro.

- Las tramas de la PC1 se eliminarán y no habrá ningún registro de la infracción.

- Las tramas de la PC1 se eliminarán y se creará un mensaje de registro.

Explicación: Se ingresó la configuración manual de la única dirección MAC permitida para el puerto fa0 / 12. La PC1 tiene una dirección MAC diferente y, cuando se conecta, hará que el puerto se apague (la acción predeterminada), que se cree automáticamente un mensaje de registro y que se incremente el contador de violaciones. Se recomienda la acción predeterminada de apagado porque la opción de restricción puede fallar si se está produciendo un ataque.

12. ¿Qué tipo de ataque de salto de VLAN se puede prevenir designando una VLAN no utilizada como la VLAN nativa?

- Suplantación de DHCP

- Hambre de DHCP

- Etiquetado doble de VLAN

- Suplantación de identidad DTP

Explicación: La suplantación de mensajes DTP obliga a un conmutador al modo de enlace troncal como parte de un ataque de salto de VLAN, pero el etiquetado doble de VLAN funciona incluso si los puertos troncales están desactivados. Cambiar la VLAN nativa de la VLAN predeterminada a una VLAN no utilizada reduce la posibilidad de este tipo de ataque. La suplantación de DHCP y la inanición de DHCP aprovechan las vulnerabilidades en el intercambio de mensajes DHCP.

13. Un administrador de red está configurando DAI en un conmutador con el comando ip arp Inspection validate src-mac. ¿Cuál es el propósito de este comando de configuración?

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con las ACL ARP configuradas por el usuario.

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con la tabla de direcciones MAC.

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con la dirección MAC del remitente en el cuerpo de ARP.

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con la dirección MAC de destino en el cuerpo de ARP.

Explicación: DAI se puede configurar para verificar las direcciones MAC e IP de origen o de destino:

- MAC de destino : compara la dirección MAC de destino en el encabezado de Ethernet con la dirección MAC de destino en el cuerpo de ARP.

- MAC de origen : compara la dirección MAC de origen en el encabezado de Ethernet con la dirección MAC del remitente en el cuerpo de ARP.

- Dirección IP : comprueba el cuerpo de ARP en busca de direcciones IP no válidas e inesperadas, incluidas las direcciones 0.0.0.0, 255.255.255.255 y todas las direcciones IP de multidifusión.

14. ¿Qué dos comandos se pueden usar para habilitar la protección BPDU en un switch? (Escoge dos.)

- S1(config)# spanning-tree bpduguard default

- S1(config-if)# spanning-tree portfast bpduguard

- S1(config)# spanning-tree portfast bpduguard default

- S1(config-if)# enable spanning-tree bpduguard

- S1(config-if)# spanning-tree bpduguard enable

Explicación: BPDU guard se puede habilitar en todos los puertos habilitados para PortFast mediante el comando de configuración global predeterminada spanning-tree portfast bpduguard . Alternativamente, la protección de BPDU se puede habilitar en un puerto habilitado para PortFast mediante el uso del comando de configuración de interfaz spanning-tree bpduguard enable .

15. Como parte de la nueva política de seguridad, todos los conmutadores de la red están configurados para aprender automáticamente las direcciones MAC de cada puerto. Todas las configuraciones en ejecución se guardan al inicio y al cierre de cada día hábil. Una tormenta eléctrica intensa provoca un apagón prolongado varias horas después del cierre de operaciones. Cuando los conmutadores vuelven a estar en línea, las direcciones MAC aprendidas dinámicamente se conservan. ¿Qué configuración de seguridad de puerto habilitó esto?

- direcciones MAC seguras automáticas

- direcciones MAC seguras dinámicas

- direcciones MAC seguras estáticas

- direcciones MAC seguras pegajosas

Explicación: Con el direccionamiento MAC seguro y fijo, las direcciones MAC se pueden aprender de forma dinámica o configurar manualmente y luego almacenar en la tabla de direcciones y agregar al archivo de configuración en ejecución. En contraste, el direccionamiento MAC seguro dinámico proporciona direccionamiento MAC aprendido dinámicamente que se almacena solo en la tabla de direcciones.

16. ¿Qué tipo de trama de gestión puede emitir regularmente un AP?

- autenticación

- solicitud de sonda

- respuesta de la sonda

- beacon

Explicación: Los beacons son la única trama de gestión que un AP puede emitir con regularidad. Los marcos de sondeo, autenticación y asociación se utilizan solo durante el proceso de asociación (o reasociación).

17. ¿Cuáles son los dos métodos que utiliza una NIC inalámbrica para descubrir un AP? (Escoge dos.)

- entregar un cuadro de transmisión

- recibir una trama de baliza de difusión

- iniciando un apretón de manos de tres vías

- enviando una solicitud ARP

- transmitir una solicitud de sonda

Explicación: Un dispositivo inalámbrico puede utilizar dos métodos para descubrir y registrarse con un punto de acceso: modo pasivo y modo activo. En modo pasivo, el AP envía una trama de baliza de transmisión que contiene el SSID y otras configuraciones inalámbricas. En el modo activo, el dispositivo inalámbrico debe configurarse manualmente para el SSID y luego el dispositivo transmite una solicitud de sondeo.

18. Un técnico está configurando el canal en un enrutador inalámbrico en 1, 6 u 11. ¿Cuál es el propósito de ajustar el canal?

- para habilitar diferentes estándares 802.11

- para evitar interferencias de dispositivos inalámbricos cercanos

- para deshabilitar la transmisión del SSID

- para proporcionar modos de seguridad más fuertes

Explicación: Los canales 1, 6 y 11 están seleccionados porque están separados por 5 canales. minimizando así la interferencia con los canales adyacentes. La frecuencia de un canal puede interferir con los canales a ambos lados de la frecuencia principal. Todos los dispositivos inalámbricos deben usarse en canales no adyacentes.

19. Mientras asisten a una conferencia, los participantes utilizan computadoras portátiles para conectarse a la red. Cuando un orador invitado intenta conectarse a la red, la computadora portátil no muestra ninguna red inalámbrica disponible. ¿El punto de acceso debe estar funcionando en qué modo?

- mezclado

- pasivo

- activo

- abierto

Explicación: Activo es un modo que se utiliza para configurar un punto de acceso de modo que los clientes deben conocer el SSID para conectarse al punto de acceso. Los puntos de acceso y los enrutadores inalámbricos pueden funcionar en modo mixto, lo que significa que se admiten varios estándares inalámbricos. Abierto es un modo de autenticación para un punto de acceso que no tiene ningún impacto en la lista de redes inalámbricas disponibles para un cliente. Cuando un punto de acceso se configura en modo pasivo, el SSID se transmite para que el nombre de la red inalámbrica aparezca en la lista de redes disponibles para los clientes.

20. Se requiere un administrador de red para actualizar el acceso inalámbrico a los usuarios finales en un edificio. Para proporcionar velocidades de datos de hasta 1,3 Gb / sy seguir siendo compatible con dispositivos más antiguos, ¿qué estándar inalámbrico debería implementarse?

- 802.11n

- 802.11ac

- 802.11g

- 802.11b

Explicación: 802.11ac proporciona velocidades de datos de hasta 1,3 Gb / sy sigue siendo compatible con dispositivos 802.11a / b / g / n. 802.11gy 802.11n son estándares más antiguos que no pueden alcanzar velocidades superiores a 1 Gb / s. 802.11ad es un estándar más nuevo que puede ofrecer velocidades teóricas de hasta 7 Gb / s.

21. Un técnico está a punto de instalar y configurar una red inalámbrica en una pequeña sucursal. ¿Cuál es la primera medida de seguridad que el técnico debe aplicar inmediatamente después de encender el enrutador inalámbrico?

- Habilite el filtrado de direcciones MAC en el enrutador inalámbrico.

- Configure el cifrado en el enrutador inalámbrico y los dispositivos inalámbricos conectados.

- Cambie el nombre de usuario y la contraseña predeterminados del enrutador inalámbrico.

- Desactive la transmisión SSID de la red inalámbrica.

Explicación: La primera acción que debe realizar un técnico para asegurar una nueva red inalámbrica es cambiar el nombre de usuario y la contraseña predeterminados del enrutador inalámbrico. La siguiente acción suele ser configurar el cifrado. Luego, una vez que el grupo inicial de hosts inalámbricos se haya conectado a la red, se habilitará el filtrado de direcciones MAC y se deshabilitará la transmisión SSID. Esto evitará que nuevos hosts no autorizados encuentren y se conecten a la red inalámbrica.

22. En un tablero Cisco 3504 WLC, ¿qué opción proporciona acceso al menú completo de funciones?

- Puntos de acceso

- Resumen de la red

- Avanzado

- Pícaros

Explicación: El tablero de instrumentos de Cisco 3504 WLC se muestra cuando un usuario inicia sesión en el WLC. Proporciona algunas configuraciones y menús básicos a los que los usuarios pueden acceder rápidamente para implementar una variedad de configuraciones comunes. Al hacer clic en el botón Avanzado , el usuario accederá a la página Resumen avanzado y accederá a todas las funciones del WLC.

23. ¿Qué paso se requiere antes de crear una nueva WLAN en un WLC de la serie Cisco 3500?

- Crea un nuevo SSID.

- Cree o tenga disponible un servidor SNMP.

- Construya o tenga disponible un servidor RADIUS.

- Cree una nueva interfaz VLAN.

Explicación: Cada nueva WLAN configurada en un WLC de la serie Cisco 3500 necesita su propia interfaz VLAN. Por lo tanto, se requiere que se cree primero una nueva interfaz VLAN antes de que se pueda crear una nueva WLAN.

24. Un ingeniero de redes está solucionando problemas en una red inalámbrica recién implementada que utiliza los últimos estándares 802.11. Cuando los usuarios acceden a servicios de gran ancho de banda, como transmisión de video, el rendimiento de la red inalámbrica es deficiente. Para mejorar el rendimiento, el ingeniero de red decide configurar un SSID de banda de frecuencia de 5 Ghz y capacitar a los usuarios para que usen ese SSID para servicios de transmisión de medios. ¿Por qué esta solución podría mejorar el rendimiento de la red inalámbrica para ese tipo de servicio?

- Exigir a los usuarios que cambien a la banda de 5 GHz para la transmisión de medios es un inconveniente y hará que menos usuarios accedan a estos servicios.

- La banda de 5 GHz tiene más canales y está menos concurrida que la banda de 2,4 GHz, lo que la hace más adecuada para la transmisión de multimedia.

- La banda de 5 GHz tiene un mayor alcance y, por lo tanto, es probable que esté libre de interferencias.

- Los únicos usuarios que pueden cambiar a la banda de 5 GHz serán aquellos con las últimas NIC inalámbricas, lo que reducirá el uso.

Explicación: El alcance inalámbrico está determinado por la antena del punto de acceso y la potencia de salida, no por la banda de frecuencia que se utiliza. En este escenario se afirma que todos los usuarios tienen NIC inalámbricas que cumplen con el último estándar, por lo que todos pueden acceder a la banda de 5 GHz. Aunque a algunos usuarios les puede resultar incómodo cambiar a la banda de 5 Ghz para acceder a los servicios de transmisión, es el mayor número de canales, no solo el menor número de usuarios, lo que mejorará el rendimiento de la red.

25. Un administrador de red está configurando una conexión de servidor RADIUS en un WLC de las Cisco 3500 Series. La configuración requiere una contraseña secreta compartida. ¿Cuál es el propósito de la contraseña secreta compartida?

- Lo utiliza el servidor RADIUS para autenticar a los usuarios de WLAN.

- Se utiliza para autenticar y cifrar los datos del usuario en la WLAN.

- Se utiliza para cifrar los mensajes entre el WLC y el servidor RADIUS.

- Permite a los usuarios autenticarse y acceder a la WLAN.

Explicación: El protocolo RADIUS utiliza funciones de seguridad para proteger las comunicaciones entre el servidor RADIUS y los clientes. Un secreto compartido es la contraseña utilizada entre el WLC y el servidor RADIUS. No es para usuarios finales.

26. ¿Qué tres parámetros deberían cambiarse si se implementan las mejores prácticas para un AP inalámbrico doméstico? (Elige tres.)

- contraseña del sistema operativo del cliente inalámbrico

- frecuencia de antena

- contraseña de red inalámbrica

- tiempo de baliza inalámbrica

- Contraseña AP

- SSID

Explicación: Tan pronto como se saca un AP de la caja, se deben configurar la contraseña predeterminada del dispositivo, el SSID y los parámetros de seguridad (contraseña de la red inalámbrica). La frecuencia de una antena inalámbrica se puede ajustar, pero no es necesario. El tiempo de la baliza normalmente no está configurado. La contraseña del sistema operativo del cliente inalámbrico no se ve afectada por la configuración de una red inalámbrica doméstica.

27. ¿Qué componente, implementación o protocolo de control de acceso se basa en nombres de usuario y contraseñas?

- 802.1X

- contabilidad

- autenticación

- autorización

28. ¿Qué tipo de red inalámbrica se basa en el estándar 802.11 y una frecuencia de radio de 2,4 GHz o 5 GHz?

- red inalámbrica de área metropolitana

- red de área amplia inalámbrica

- Red inalámbrica local

- red de área personal inalámbrica

29. ¿Qué dos soluciones de Cisco ayudan a prevenir los ataques de inanición de DHCP? (Escoge dos.)

- Inspección de DHCP

- Guardia de fuente de IP

- Inspección dinámica de ARP

- Seguridad Portuaria

- Dispositivo de seguridad web

Explicación: Cisco proporciona soluciones para ayudar a mitigar los ataques de Capa 2, incluidos los siguientes:

- IP Source Guard (IPSG) : evita los ataques de suplantación de direcciones IP y MAC

- Inspección dinámica de ARP (DAI) : evita la suplantación de ARP y los ataques de envenenamiento de ARP

- Inspección de DHCP : evita la inanición de DHCP y los ataques de suplantación de SHCP

- Seguridad del puerto : evita muchos tipos de ataques, incluidos los ataques de desbordamiento de la tabla MAC y los ataques de inanición de DHCP

Web Security Appliance (WSA) es una tecnología de mitigación para amenazas basadas en web.

30. ¿Cuáles son las tres técnicas para mitigar los ataques de VLAN? (Elige tres.)

- Habilite el enlace troncalizado manualmente.

- Desactive DTP.

- Habilite Source Guard.

- Configure la VLAN nativa en una VLAN no utilizada.

- Utilice VLAN privadas.

- Habilite la protección BPDU.

Explicación: Se puede mitigar un ataque de VLAN deshabilitando el Protocolo de enlace dinámico (DTP), configurando manualmente los puertos en modo de enlace troncal y configurando la VLAN nativa de los enlaces troncales a las VLAN que no están en uso.

31. Consulte la exposición. ¿Qué se puede determinar sobre la seguridad de los puertos a partir de la información que se muestra?

- El puerto tiene la cantidad máxima de direcciones MAC que admite un puerto de conmutador de capa 2 que está configurado para la seguridad del puerto.

- El puerto se ha cerrado.

- El modo de violación de puerto es el predeterminado para cualquier puerto que tenga habilitada la seguridad de puerto.

- El puerto tiene dos dispositivos conectados.

Explicación: La línea Port Security simplemente muestra un estado de Enabled si se ingresó el comando switchport port-security (sin opciones) para un puerto de switch en particular. Si se ha producido una infracción de la seguridad del puerto, aparece un mensaje de error diferente, como Apagado seguro . El número máximo de direcciones MAC admitidas es 50. La línea Máximo de direcciones MAC se usa para mostrar cuántas direcciones MAC se pueden aprender (2 en este caso). La línea Sticky MAC Addresses muestra que solo un dispositivo ha sido conectado y aprendido automáticamente por el switch. Esta configuración podría usarse cuando un puerto es compartido por dos empleados que comparten cubículos y que traen computadoras portátiles separadas.

32. Un administrador de red de una universidad está configurando el proceso de autenticación de usuarios de WLAN. Los usuarios inalámbricos deben ingresar credenciales de nombre de usuario y contraseña que serán verificadas por un servidor. ¿Qué servidor proporcionaría tal servicio?

- AAA

- NAT

- RADIO

- SNMP

Explicación: El servicio de usuario de acceso telefónico de autenticación remota (RADIUS) es un protocolo y software de servidor que proporciona autenticación basada en el usuario para una organización. Cuando una WLAN está configurada para usar un servidor RADIUS, los usuarios ingresarán credenciales de nombre de usuario y contraseña que son verificadas por el servidor RADIUS antes de permitir la WLAN.

33. Un técnico está solucionando problemas de una WLAN lenta que consta de dispositivos 802.11by 802.11g. Se implementó un nuevo enrutador 802.11n / ac de doble banda en la red para reemplazar el antiguo enrutador 802.11g. ¿Qué puede hacer el técnico para solucionar la baja velocidad inalámbrica?

- Divida el tráfico inalámbrico entre la banda 802.11n de 2,4 GHz y la banda de 5 GHz.

- Actualice el firmware del nuevo enrutador.

- Configure los dispositivos para usar un canal diferente.

- Cambie el SSID.

Explicación: La división del tráfico inalámbrico entre la banda 802.11n de 2,4 GHz y la banda de 5 GHz permitirá que 802.11n utilice las dos bandas como dos redes inalámbricas independientes para ayudar a gestionar el tráfico, mejorando así el rendimiento inalámbrico.

34. El manual de la empresa establece que los empleados no pueden tener hornos microondas en sus oficinas. En cambio, todos los empleados deben usar los hornos de microondas ubicados en la cafetería de los empleados. ¿Qué riesgo de seguridad inalámbrica está tratando de evitar la empresa?

- dispositivos configurados incorrectamente

- puntos de acceso no autorizados

- interferencia accidental

- interceptación de datos

Explicación: Los ataques de denegación de servicio pueden ser el resultado de dispositivos configurados incorrectamente que pueden desactivar la WLAN. La interferencia accidental de dispositivos como hornos microondas y teléfonos inalámbricos puede afectar tanto la seguridad como el rendimiento de una WLAN. Los ataques de intermediario pueden permitir que un atacante intercepte datos. Los puntos de acceso no autorizados pueden permitir que usuarios no autorizados accedan a la red inalámbrica.

35. ¿Cuál es la función que proporciona el protocolo CAPWAP en una red inalámbrica corporativa?

- CAPWAP crea un túnel en los puertos del Protocolo de control de transmisión (TCP) para permitir que un WLC configure un punto de acceso autónomo.

- CAPWAP proporciona la encapsulación y el reenvío del tráfico de usuarios inalámbricos entre un punto de acceso y un controlador de LAN inalámbrica.

- CAPWAP proporciona conectividad entre un punto de acceso que usa direccionamiento IPv6 y un cliente inalámbrico que usa direccionamiento IPv4.

- CAPWAP proporciona el cifrado del tráfico de usuarios inalámbricos entre un punto de acceso y un cliente inalámbrico.

Explicación: CAPWAP es un protocolo estándar IEEE que permite que un WLC administre varios AP y WLAN. CAPWAP también es responsable del encapsulado y reenvío del tráfico de clientes WLAN entre un AP y un WLC.

36. Abra la Actividad PT. Realice las tareas en las instrucciones de la actividad y luego responda la pregunta.

Módulos 10 – 13: Respuestas del examen de seguridad L2 y WLAN

¿Qué evento tendrá lugar si hay una violación de seguridad del puerto en la interfaz Fa0 / 1 del switch S1?

- Se registra un mensaje de syslog.

- La interfaz entrará en estado de desactivación por error.

- Los paquetes con direcciones de origen desconocidas se descartarán.

- Se envía una notificación.

Explicación: El modo de violación se puede ver emitiendo el comando show port-security interface <int> . La interfaz FastEthernet 0/1 está configurada con el modo de protección de violación. Si hay una violación, la interfaz FastEthernet 0/1 descartará paquetes con direcciones MAC desconocidas.

37. Empareje cada componente funcional de AAA con su descripción. (No se utilizan todas las opciones).

38. ¿Cuáles son los dos protocolos que utiliza AAA para autenticar a los usuarios frente a una base de datos central de nombres de usuario y contraseñas? (Escoge dos.)

- SSH

- HTTPS

- TACACS +

- RADIO

- CAP

- NTP

Explicación: Al utilizar TACACS + o RADIUS, AAA puede autenticar a los usuarios de una base de datos de nombres de usuario y contraseñas almacenadas de forma centralizada en un servidor como un servidor Cisco ACS.

39. ¿Cuál es el resultado de un ataque de inanición DHCP?

- El atacante proporciona información incorrecta sobre el DNS y la puerta de enlace predeterminada a los clientes.

- Las direcciones IP asignadas a clientes legítimos son secuestradas.

- Los clientes reciben asignaciones de direcciones IP de un servidor DHCP no autorizado.

- Los clientes legítimos no pueden alquilar direcciones IP.

Explicación: Los ataques de inanición de DCHP son lanzados por un atacante con la intención de crear un DoS para clientes DHCP. Para lograr este objetivo, el atacante utiliza una herramienta que envía muchos mensajes DHCPDISCOVER para ceder todo el grupo de direcciones IP disponibles, negándolas a los hosts legítimos.

40. Which feature or configuration on a switch makes it vulnerable to VLAN double-tagging attacks?

- el tamaño limitado del espacio de memoria direccionable por contenido

- la función de puerto de enlace troncal automático habilitada para todos los puertos de forma predeterminada

- la VLAN nativa del puerto troncal es la misma que la VLAN de un usuario

- modo dúplex mixto habilitado para todos los puertos de forma predeterminada

Explicación: Un ataque de salto de VLAN de etiquetado doble (o encapsulado doble) aprovecha la forma en que funciona el hardware en la mayoría de los conmutadores. La mayoría de los conmutadores realizan solo un nivel de desencapsulación 802.1Q, lo que permite a un atacante incrustar una etiqueta 802.1Q oculta dentro del marco. Esta etiqueta permite que la trama se reenvíe a una VLAN que la etiqueta 802.1Q original no especificó. Una característica importante del ataque de salto de VLAN de doble encapsulado es que funciona incluso si los puertos troncales están desactivados, porque un host normalmente envía una trama en un segmento que no es un enlace troncal. Este tipo de ataque es unidireccional y funciona solo cuando el atacante está conectado a un puerto que reside en la misma VLAN que la VLAN nativa del puerto troncal.

41. ¿Qué componente de AAA permite que un administrador rastree a las personas que acceden a los recursos de la red y cualquier cambio que se realice en esos recursos?

- autenticación

- contabilidad

- accesibilidad

- autorización

Explicación: Uno de los componentes de AAA es la contabilidad. Después de que un usuario se autentica a través de AAA, los servidores AAA mantienen un registro detallado de exactamente qué acciones realiza el usuario autenticado en el dispositivo.

42. Consulte la exposición. La PC1 y la PC2 deberían poder obtener asignaciones de direcciones IP del servidor DHCP. ¿Cuántos puertos entre los conmutadores deben asignarse como puertos de confianza como parte de la configuración de indagación de DHCP?

- 1

- 3

- 5

- 7

Explicación: La configuración de indagación DHCP incluye la creación de la base de datos de enlace de indagación DHCP y la asignación de los puertos de confianza necesarios en los conmutadores. Un puerto de confianza apunta a los servidores DHCP legítimos. En este diseño de red, debido a que el servidor DHCP está conectado a AS3, se deben asignar siete puertos de conmutador como puertos confiables, uno en AS3 hacia el servidor DHCP, uno en DS1 hacia AS3, uno en DS2 hacia AS3 y dos conexiones en ambos AS1 y AS2 (hacia DS1 y DS2), para un total de siete.

43. Un especialista en seguridad de TI habilita la seguridad de puertos en un puerto de conmutador de un conmutador Cisco. ¿Cuál es el modo de infracción predeterminado en uso hasta que el puerto del conmutador se configura para utilizar un modo de infracción diferente?

- shutdown

- disabled

- restrict

- protect

Explicación: Si no se especifica ningún modo de infracción cuando la seguridad del puerto está habilitada en un puerto de conmutador, el modo de infracción de seguridad se establece de forma predeterminada en apagado.

44. Una computadora portátil no se puede conectar a un punto de acceso inalámbrico. ¿Qué dos pasos de solución de problemas se deben tomar primero? (Escoge dos.)

- Asegúrese de que esté seleccionado el medio de red correcto.

- Asegúrese de que la antena de la computadora portátil esté conectada.

- Asegúrese de que la NIC inalámbrica esté habilitada.

- Asegúrese de elegir el SSID inalámbrico.

- Asegúrese de que la NIC esté configurada para la frecuencia adecuada.

45. ¿Cuál es la ventaja del encubrimiento SSID?

- Los clientes deberán identificar manualmente el SSID para conectarse a la red.

- Es la mejor forma de proteger una red inalámbrica.

- Los SSID son muy difíciles de descubrir porque los AP no los transmiten.

- Proporciona acceso gratuito a Internet en lugares públicos donde conocer el SSID no es un problema.

Explicación: El encubrimiento de SSID es una característica de seguridad débil que realizan los AP y algunos enrutadores inalámbricos al permitir que se desactive la trama de baliza SSID. Aunque los clientes deben identificar manualmente el SSID para conectarse a la red, el SSID se puede descubrir fácilmente. La mejor forma de proteger una red inalámbrica es utilizar sistemas de autenticación y encriptación. El encubrimiento de SSID no proporciona acceso gratuito a Internet en ubicaciones públicas, pero en esa situación se podría usar una autenticación de sistema abierto.

46. ¿Qué es un modo de seguridad inalámbrica que requiere un servidor RADIUS para autenticar a los usuarios inalámbricos?

- personal

- llave compartida

- empresa

- WEP

Explicación: WPA y WPA2 vienen en dos tipos: personal y empresarial. Personal se utiliza en redes domésticas y de oficinas pequeñas. La clave compartida permite tres técnicas de autenticación diferentes: (1) WEP, (2) WPA y (3) 802.11i / WPA2. WEP es un método de encriptación.

47. Una empresa ha implementado recientemente una red inalámbrica 802.11n. Algunos usuarios se quejan de que la red inalámbrica es demasiado lenta. ¿Qué solución es el mejor método para mejorar el rendimiento de la red inalámbrica?

- Desactive DHCP en el punto de acceso y asigne direcciones estáticas a los clientes inalámbricos.

- Actualice el firmware en el punto de acceso inalámbrico.

- Divida el tráfico entre las bandas de frecuencia de 2,4 GHz y 5 GHz.

- Reemplace las NIC inalámbricas en los equipos que experimentan conexiones lentas.

Explicación: Debido a que algunos usuarios se quejan de que la red es demasiado lenta, la opción correcta sería dividir el tráfico para que haya dos redes que usen frecuencias diferentes al mismo tiempo. Reemplazar las NIC inalámbricas no corregirá necesariamente que la red sea lenta y podría resultar costoso para la empresa. El DHCP versus el direccionamiento estático no debería tener ningún impacto en la lentitud de la red y sería una tarea enorme tener a todos los usuarios asignados un direccionamiento estático para su conexión inalámbrica. Actualizar el firmware del punto de acceso inalámbrico siempre es una buena idea. Sin embargo, si algunos de los usuarios experimentan una conexión de red lenta, es probable que esto no mejore sustancialmente el rendimiento de la red.

48. ¿Qué protocolo se puede utilizar para monitorear la red?

- DHCP

- SNMP

- RADIO

- AAA

Explicación: El Protocolo simple de administración de redes (SNMP) se usa para monitorear la red.

49. Un administrador de red implementa un enrutador inalámbrico en un pequeño bufete de abogados. Las computadoras portátiles de los empleados se unen a la WLAN y reciben direcciones IP en la red 10.0.10.0/24. ¿Qué servicio se utiliza en el enrutador inalámbrico para permitir que las computadoras portátiles de los empleados accedan a Internet?

- DHCP

- RADIO

- DNS

- NAT

Explicación: Cualquier dirección con el 10 en el primer octeto es una dirección IPv4 privada y no se puede enrutar en Internet. El enrutador inalámbrico utilizará un servicio llamado Traducción de direcciones de red (NAT) para convertir direcciones IPv4 privadas en direcciones IPv4 enrutables a Internet para que los dispositivos inalámbricos obtengan acceso a Internet.

50. ¿Qué servicio se puede utilizar en un enrutador inalámbrico para priorizar el tráfico de red entre diferentes tipos de aplicaciones, de modo que los datos de voz y video tengan prioridad sobre el correo electrónico y los datos web?

- QoS

- DNS

- DHCP

- NAT

Explicación: Muchos enrutadores inalámbricos tienen una opción para configurar la calidad de servicio (QoS). Al configurar QoS, ciertos tipos de tráfico urgente, como voz y video, tienen prioridad sobre el tráfico que no es tan urgente, como el correo electrónico y la navegación web.

51. ¿Qué componente, implementación o protocolo de control de acceso se basa en los roles de dispositivo de solicitante, autenticador y servidor de autenticación?

- contabilidad

- autenticación

- autorización

- 802.1X

52. ¿Qué tipo de red inalámbrica es adecuada para las comunicaciones nacionales y mundiales?

- red inalámbrica de área metropolitana

- Red inalámbrica local

- red de área personal inalámbrica

- red de área amplia inalámbrica

53. ¿Qué característica de un conmutador lo hace vulnerable a los ataques de salto de VLAN?

- el modo dúplex mixto habilitado para todos los puertos de forma predeterminada

- el tamaño limitado del espacio de memoria direccionable por contenido

- soporte de ancho de banda de puerto mixto habilitado para todos los puertos de forma predeterminada

- la función de puerto de enlace troncal automático habilitada para todos los puertos de forma predeterminada

Explicación: Un ataque de salto de VLAN permite que el tráfico de una VLAN sea visto por otra VLAN sin enrutamiento. En un ataque de salto de VLAN básico, el atacante aprovecha la función de puerto de enlace automático habilitada de forma predeterminada en la mayoría de los puertos de conmutador.

54. ¿Qué componente de AAA se utiliza para determinar a qué recursos puede acceder un usuario y qué operaciones puede realizar el usuario?

- contabilidad

- autenticación

- revisión de cuentas

- autorización

Explicación: Uno de los componentes de AAA es la autorización. Después de que un usuario se autentica a través de AAA, los servicios de autorización determinan a qué recursos puede acceder el usuario y qué operaciones puede realizar.

55. Consulte la exposición. La interfaz Fa0 / 2 en el switch S1 se ha configurado con el comando switchport port-security mac-address 0023.189d.6456 y se ha conectado una estación de trabajo. ¿Cuál podría ser la razón por la que se apaga la interfaz Fa0 / 2?

Módulos 10 – 13 de CCNA 2 v7: Respuestas del examen de seguridad L2 y WLAN 55

- La interfaz Fa0 / 24 de S1 está configurada con la misma dirección MAC que la interfaz Fa0 / 2.

- La conexión entre S1 y PC1 se realiza mediante un cable cruzado.

- S1 se ha configurado con un

switchport port-security agingcomando. - La dirección MAC de la PC1 que se conecta a la interfaz Fa0 / 2 no es la dirección MAC configurada.

Explicación: El contador de violaciones de seguridad para Fa0 / 2 se ha incrementado (evidenciado por el 1 en la columna SecurityViolation). La dirección más segura permitida en el puerto Fa0 / 2 es 1 y esa dirección se ingresó manualmente. Por lo tanto, la PC1 debe tener una dirección MAC diferente a la configurada para el puerto Fa0 / 2. Las conexiones entre los dispositivos finales y el conmutador, así como las conexiones entre un enrutador y un conmutador, se realizan con un cable directo.

56. Un administrador de red ingresa los siguientes comandos en el switch SW1.

SW1(config)# interface range fa0/5 - 10 SW1(config-if)# ip dhcp snooping limit rate 6

¿Cuál es el efecto después de ingresar estos comandos?

- Si alguno de los puertos FastEthernet del 5 al 10 recibe más de 6 mensajes DHCP por segundo, el puerto se cerrará.

- Los puertos FastEthernet 5 a 10 pueden recibir hasta 6 mensajes DHCP por segundo de cualquier tipo.

- Si alguno de los puertos FastEthernet 5 a 10 recibe más de 6 mensajes DHCP por segundo, el puerto seguirá funcionando y se enviará un mensaje de error al administrador de la red.

- Los puertos FastEthernet 5 a 10 pueden recibir hasta 6 mensajes de descubrimiento DHCP por segundo.

Explicación: Cuando se está configurando la indagación de DHCP, el número de mensajes de descubrimiento de DHCP que pueden recibir los puertos que no son de confianza por segundo debe tener una velocidad limitada mediante el comando de configuración de la interfaz ip dhcp snooping limit rate. Cuando un puerto recibe más mensajes de los que permite la tasa, los mensajes adicionales se eliminarán.

57. Un administrador de red está configurando la seguridad del puerto en un conmutador Cisco. La política de seguridad de la empresa especifica que cuando ocurre una infracción, los paquetes con direcciones de origen desconocidas deben descartarse y no deben enviarse notificaciones. ¿Qué modo de violación se debe configurar en las interfaces?

- off

- restrict

- protect

- shutdown

Explique: En un conmutador Cisco, se puede configurar una interfaz para uno de los tres modos de violación, especificando la acción que se debe tomar si ocurre una violación: Proteger: los paquetes con direcciones de origen desconocidas se eliminan hasta que se elimine una cantidad suficiente de direcciones MAC seguras. o se aumenta el número de direcciones máximas permitidas. No hay ninguna notificación de que se ha producido una infracción de seguridad.

Restringir: los paquetes con direcciones de origen desconocidas se eliminan hasta que se elimina una cantidad suficiente de direcciones MAC seguras o se aumenta la cantidad máxima de direcciones permitidas. En este modo, hay una notificación de que se ha producido una infracción de seguridad.

Apagado: la interfaz se desactiva inmediatamente por error y el LED del puerto se apaga.

58. Un administrador de red está trabajando para mejorar el rendimiento de la WLAN en un enrutador inalámbrico de doble banda. ¿Cuál es una forma sencilla de lograr un resultado de división del tráfico?

- Agregue un extensor de rango Wi-Fi a la WLAN y configure el AP y el extensor de rango para servir a diferentes bandas.

- Verifique y mantenga actualizado el firmware del enrutador inalámbrico.

- Asegúrese de que se utilicen SSID diferentes para las bandas de 2,4 GHz y 5 GHz.

- Requiere que todos los dispositivos inalámbricos utilicen el estándar 802.11n.

Explicación: De forma predeterminada, los enrutadores de doble banda y los AP utilizan el mismo nombre de red tanto en la banda de 2,4 GHz como en la de 5 GHz. La forma más sencilla de segmentar el tráfico es cambiar el nombre de una de las redes inalámbricas.

59. ¿Qué componente de control de acceso, implementación o protocolo controla lo que los usuarios pueden hacer en la red?

- contabilidad

- 802.1X

- autorización

- autenticación

60. ¿Qué tipo de red inalámbrica es adecuada para proporcionar acceso inalámbrico a una ciudad o distrito?

- red de área amplia inalámbrica

- red de área personal inalámbrica

- Red inalámbrica local

- red inalámbrica de área metropolitana

61. En una página de resumen de Cisco 3504 WLC (Avanzado> Resumen), ¿qué pestaña permite que un administrador de red acceda y configure una WLAN para una opción de seguridad específica como WPA2?

- ADMINISTRACIÓN

- INALÁMBRICA

- WLAN

- SEGURIDAD

62. ¿Qué tipo de antena inalámbrica es la más adecuada para proporcionar cobertura en grandes espacios abiertos, como pasillos o grandes salas de conferencias?

- Yagi

- omnidireccional

- plato

- direccional

64. ¿Qué beneficio de seguridad se obtiene al habilitar la protección BPDU en interfaces habilitadas para PortFast?

- prevenir ataques de desbordamiento de búfer

- evitar que se agreguen conmutadores no autorizados a la red

- protección contra bucles de capa 2

- hacer cumplir la colocación de puentes raíz

Explicación: La protección de BPDU inmediatamente deshabilita un error: deshabilita un puerto que recibe una BPDU. Esto evita que se agreguen conmutadores no autorizados a la red. La protección BPDU solo debe aplicarse a todos los puertos de usuario final.

65. ¿Qué componente de control de acceso, implementación o protocolo registra los comandos EXEC y de configuración configurados por un usuario?

- autenticación

- autorización

- 802.1X

- contabilidad

66. ¿Qué tipo de red inalámbrica utiliza transmisores para proporcionar cobertura en un área geográfica extensa?

- red inalámbrica de área metropolitana

- Red inalámbrica local

- red de área personal inalámbrica

- red de área amplia inalámbrica

67. ¿Qué componente de control de acceso, implementación o protocolo controla a quién se le permite acceder a una red?

- autorización

- 802.1X

- contabilidad

- autenticación

68. ¿Qué dos estándares inalámbricos IEEE 802.11 operan solo en el rango de 5 GHz? (Escoge dos.)

- 802.11g

- 802.11ad

- 802.11ac

- 802.11a

- 802.11n

- 802.11b

Explicación: Los estándares 802.11ay 802.11ac operan solo en el rango de 5 GHZ. Los estándares 802.11by 802.11g operan solo en el rango de 2.4 GHz. El estándar 802.11n opera en los rangos de 2,4 y 5 GHz. El estándar 802.11ad opera en los rangos de 2.4, 5 y 60 GHz.

69. ¿Qué tipo de red inalámbrica utiliza transmisores de baja potencia para una red de corto alcance, generalmente de 20 a 30 pies (6 a 9 metros)?

- red inalámbrica de área metropolitana

- red de área personal inalámbrica

- Red inalámbrica local

- red de área amplia inalámbrica

71. ¿Qué topología de red inalámbrica utilizarían los ingenieros de redes para proporcionar una red inalámbrica para todo un edificio universitario?

- ad hoc

- punto de acceso

- infraestructura

- Modo mezclado

72. ¿Qué tipo de red inalámbrica utiliza transmisores para proporcionar servicios inalámbricos en una gran región urbana?

- red de área amplia inalámbrica

- red de área personal inalámbrica

- red inalámbrica de área metropolitana

- Red inalámbrica local.

73. ¿Qué tipo de red inalámbrica es adecuada para su uso en el hogar o la oficina?

- red de área amplia inalámbrica

- red de área personal inalámbrica

- Red inalámbrica local

- red inalámbrica de área metropolitana

74. ¿Qué componente, implementación o protocolo de control de acceso indica el éxito o el fracaso de un servicio solicitado por el cliente con un mensaje PASA o FALLO?

- contabilidad

- autenticación

- 802.1X

- autorización

75. ¿Qué tipo de red inalámbrica utiliza a menudo dispositivos montados en edificios?

- Red inalámbrica local

- red inalámbrica de área metropolitana

- red de área personal inalámbrica

- red de área amplia inalámbrica

76. Un administrador de red está configurando DAI en un conmutador con el comando ip arp Inspection validate src-mac. ¿Cuál es el propósito de este comando de configuración?

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con las ACL ARP configuradas por el usuario.

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con la tabla de direcciones MAC.

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con la dirección MAC del remitente en el cuerpo de ARP.

- Comprueba la dirección MAC de origen en el encabezado de Ethernet con la dirección MAC de destino en el cuerpo de ARP.

77. ¿Qué componente, implementación o protocolo de control de acceso recopila e informa los datos de uso?

- contabilidad

- autenticación

- autorización

- 802.1X

78. ¿Qué tipo de red inalámbrica utiliza transmisores para cubrir una red de tamaño mediano, generalmente hasta 300 pies (91,4 metros)?

- LAN inalámbricas (WLAN)

79. ¿Qué componente de control de acceso, implementación o protocolo audita qué acciones de los usuarios se realizan en la red?

- Contabilidad

- Autorización

- Autenticación

- 802.1X

Explicación:

La tabla final en el marco AAA es la contabilidad, que mide los recursos que consume un usuario durante el acceso. Esto puede incluir la cantidad de tiempo del sistema o la cantidad de datos que un usuario ha enviado y / o recibido durante una sesión. La contabilidad se lleva a cabo mediante el registro de estadísticas de sesión e información de uso y se utiliza para el control de autorizaciones, facturación, análisis de tendencias, utilización de recursos y actividades de planificación de capacidad.

80. ¿Qué tipo de red inalámbrica usa comúnmente dispositivos Bluetooth o ZigBee?

- red de área amplia inalámbrica

- red de área personal inalámbrica

- Red inalámbrica local

- red inalámbrica de área metropolitana

81. ¿Qué componente, implementación o protocolo de control de acceso se implementa localmente o como una solución basada en servidor?

- autorización

- 802.1X

- contabilidad

- autenticación

82. Un técnico está solucionando problemas de una WLAN lenta y decide utilizar el enfoque de dividir el tráfico. ¿Qué dos parámetros tendrían que configurarse para hacer esto? (Escoge dos.)

- Configure la banda de 5 GHz para transmitir multimedia y tráfico sensible al tiempo.

- Configure el modo de seguridad en WPA Personal TKIP / AES para una red y WPA2 Personal AES para la otra red

- Configure la banda de 2,4 GHz para el tráfico de Internet básico que no es urgente.

- Configure el modo de seguridad en WPA Personal TKIP / AES para ambas redes.

- Configure un SSID común para ambas redes divididas.

83. ¿Qué componente, implementación o protocolo de control de acceso restringe el acceso a la LAN a través de puertos de conmutador de acceso público?

- 802.1X

- autorización

- contabilidad

- autenticación